Giống như nhiều người dùng Internet khác, tôi từng an tâm với việc bảo vệ mạng gia đình bằng tường lửa tích hợp trên router và các giải pháp tường lửa phần mềm cùng chương trình diệt virus trên từng thiết bị. Với kinh nghiệm sử dụng trình quản lý mật khẩu mã hóa trong nhiều năm, cùng thói quen tránh xa các trang web đáng ngờ và không nhấp vào liên kết lạ, tôi vẫn nghĩ mình đã làm khá tốt trong việc duy trì an toàn trực tuyến. Tuy nhiên, khi bắt đầu tìm hiểu sâu hơn về tường lửa phần cứng, tôi nhận ra rằng những nỗ lực trước đây của mình vẫn chưa đủ.

Các giải pháp tường lửa truyền thống tôi đang dùng chỉ bảo vệ hai điểm yếu trên mạng: nơi dữ liệu đi vào và đi ra khỏi nhà, và rào cản giữa máy tính cá nhân với phần còn lại của mạng. Mặc dù chúng vẫn là một phần thiết yếu của thiết lập bảo mật tốt, nhưng lại hoàn toàn không ngăn chặn được bất kỳ mối đe dọa nào đã lọt vào bên trong mạng. Hơn nữa, chúng chỉ hoạt động theo kiểu tường lửa cũ với các bộ quy tắc đơn thuần, không cung cấp bất kỳ tính năng bảo mật nâng cao nào của một tường lửa phần cứng hiện đại. Giờ đây, với tường lửa phần cứng đang hoạt động trên mạng và mọi lưu lượng đều đi qua nó, không chỉ mạng của tôi trở nên an toàn hơn mà hiệu suất cũng được cải thiện đáng kể nhờ việc chặn được hàng tấn lưu lượng không cần thiết.

5. Kiểm Soát Lưu Lượng Mạng Vượt Trội

Đảm Bảo Lưu Lượng Mạng Đáng Tin Cậy và Đúng Hướng

Chức năng cơ bản của một tường lửa phần cứng là chặn lưu lượng trái phép trên mạng của bạn. Nó thực hiện điều này thông qua một bộ quy tắc được định nghĩa trước, mà bạn cần điều chỉnh theo thời gian dựa trên nhu cầu mạng cụ thể của mình. Tuy nhiên, nó còn có khả năng giám sát lưu lượng mạng, xây dựng một bức tranh về mức sử dụng thông thường và cảnh báo bạn nếu có bất kỳ điều gì bất thường xảy ra, mang lại khả năng cảnh báo sớm về các mối đe dọa tiềm tàng.

Một tường lửa thế hệ tiếp theo (Next-Generation Firewall – NGFW) còn bổ sung tính năng kiểm tra gói tin sâu (Deep Packet Inspection – DPI), kiểm tra nhiều hơn chỉ các tiêu đề trên gói dữ liệu để loại bỏ các gói tin có khả năng độc hại. Nó cũng có thể thực hiện nhiều tác vụ khác, bao gồm:

- Giới hạn GeoIP để chặn các mối đe dọa trước khi chúng cố gắng kết nối.

- Hạn chế khả năng hiển thị đối với các giao thức rủi ro.

- Đảm bảo các chương trình cụ thể chỉ có thể giao tiếp với các thiết bị mà chúng cần.

- Chạy phần mềm IPS/IDS để nhận diện và giám sát các mối đe dọa.

Bằng cách tăng cường giám sát lưu lượng mạng và kết hợp với danh sách các mối đe dọa đã biết được tạo ra bởi cộng đồng an ninh mạng, tường lửa phần cứng có thể chặn hầu hết các mối đe dọa mà không cần sự can thiệp của con người. Hơn nữa, khi biết rõ người dùng nào nên có mặt trên mạng và giờ hoạt động thông thường của họ, bất kỳ lưu lượng nào nằm ngoài các giới hạn đó đều có thể được xem xét kỹ lưỡng hơn để xác định xem đó có phải là một mối đe dọa hay không.

Tường lửa phần cứng Sharevdi F12 màu xanh, thiết bị trung tâm bảo mật cho mạng gia đình

Tường lửa phần cứng Sharevdi F12 màu xanh, thiết bị trung tâm bảo mật cho mạng gia đình

4. Giảm Thiểu Rủi Ro An Ninh Mạng với Kiến Trúc Zero Trust

Kiến Trúc Zero Trust Mang Lại Sự An Tâm Tuyệt Đối

Giữa tường lửa phần cứng và các điểm truy cập không dây (AP) của tôi, mạng của tôi đang chạy trên kiến trúc Zero Trust. Điều này có nghĩa là mỗi thiết bị được kết nối với mạng chỉ được cấp đủ quyền truy cập vào tài nguyên mạng để thực hiện các chức năng cần thiết. Điều này không chỉ giới hạn lượng lưu lượng mạng không cần thiết mà còn đảm bảo rằng nếu bất kỳ thiết bị nào bị tấn công, nó chỉ có thể truy cập một vài thứ khác tối đa, cùng với một danh sách giới hạn các địa chỉ IP, giao thức, v.v.

Kiến trúc này cũng đồng nghĩa với việc tôi sẽ nhận được thông báo khi bất kỳ thiết bị nào cố gắng kết nối vào mạng mà chưa từng kết nối trước đây, cho phép tôi chấp thuận hoặc từ chối kết nối. Hầu hết thời gian, đây là một trong những chiếc điện thoại thông minh trong gia đình kết nối lại khi địa chỉ MAC được xoay vòng để bảo vệ quyền riêng tư, nhưng điều này giúp tôi biết rằng hệ thống sẽ hoạt động hiệu quả nếu có một thiết bị lạ cố gắng kết nối.

Người dùng đang lắp đặt ổ cứng HDD vào hệ thống NAS, thể hiện tầm quan trọng của việc bảo mật thiết bị lưu trữ trong mạng gia đình

Người dùng đang lắp đặt ổ cứng HDD vào hệ thống NAS, thể hiện tầm quan trọng của việc bảo mật thiết bị lưu trữ trong mạng gia đình

3. Cách Ly Thiết Bị IoT: Quyết Định Thông Minh Cho Ngôi Nhà Kết Nối

Đã Đến Lúc Cô Lập Các Thiết Bị Nhà Thông Minh Kém Bảo Mật

Trước đây, tôi từng để tất cả các thiết bị nhà thông minh của mình trên cùng một mạng SSID và mạng LAN với các thiết bị chứa dữ liệu cá nhân quan trọng. Tuy nhiên, điều này không còn nữa. Mặc dù tôi không nhất thiết phải có tường lửa phần cứng để thực hiện việc này (tôi có thể sử dụng VLAN trên một switch được quản lý hoặc thậm chí là mạng khách trên bộ định tuyến Wi-Fi cũ của mình), nhưng khi đó tôi sẽ không có được các chức năng còn lại mà tôi hiện đang được hưởng. Các thiết bị nhà thông minh thường thiếu bảo mật hoặc không nhận được các bản cập nhật firmware thường xuyên để khắc phục lỗi. Nhưng bằng cách giữ tất cả chúng trên một VLAN riêng biệt, cách ly khỏi mọi thứ khác và được tường lửa giám sát, rủi ro bất kỳ thiết bị nào bị tấn công và lây nhiễm sang các thiết bị nối mạng khác của tôi là rất thấp.

Tủ mạng với nhiều thiết bị chuyển mạch và cáp kết nối, minh họa sự phức tạp và nhu cầu quản lý bảo mật trong mạng nội bộ

Tủ mạng với nhiều thiết bị chuyển mạch và cáp kết nối, minh họa sự phức tạp và nhu cầu quản lý bảo mật trong mạng nội bộ

2. Bảo Mật Đa Tầng: Phương Pháp Toàn Diện Không Thể Thiếu

Không Giải Pháp Nào Đủ, Cần Phải Xây Dựng Nhiều Lớp Bảo Vệ

Không có phương pháp bảo mật nào có thể đạt hiệu quả 100% mọi lúc, cho dù đó là phần mềm diệt virus, tường lửa phần mềm hay phần cứng, lọc địa chỉ MAC, hay các phương pháp kiểm soát truy cập khác. Đó là lý do tại sao chúng ta có còi báo động ô tô và bộ vô hiệu hóa động cơ để kết hợp với cửa khóa và khóa vô lăng. Không một thiết bị đơn lẻ nào có thể bảo vệ tài sản của bạn mọi lúc, nhưng bằng cách xếp chồng các lớp bảo mật lên nhau, sẽ khiến kẻ tấn công rất khó khăn hoặc tốn nhiều thời gian để thành công.

Ngay cả bên trong tường lửa của tôi, tôi cũng có nhiều lớp bảo mật, với tính năng kiểm tra gói tin dựa trên quy tắc và các quy tắc từ chối/cho phép mặc định, được hỗ trợ bởi kiểm tra gói tin sâu (Deep Packet Inspection – DPI). Công cụ nhận diện mối đe dọa nhận được các bản cập nhật từ cộng đồng an ninh mạng khi các mối đe dọa mới được phát hiện, và nó đủ thông minh để nhận ra các mẫu hành vi độc hại tiềm tàng ngay cả khi không nhận diện được chữ ký của chương trình tạo ra các yêu cầu mạng đó. Thêm vào đó, nó có một hệ thống phòng chống xâm nhập (IPS) và hệ thống phát hiện xâm nhập (IDS) đi kèm để gắn cờ các vấn đề và điều tra, đồng thời có thể cách ly các tệp đã tải xuống nếu nhận thấy điều gì đó bất thường.

Hình ảnh chi tiết chuông cửa Ring Video Doorbell Pro 2, một thiết bị nhà thông minh điển hình cần được bảo mật trong mạng gia đình

Hình ảnh chi tiết chuông cửa Ring Video Doorbell Pro 2, một thiết bị nhà thông minh điển hình cần được bảo mật trong mạng gia đình

1. Nâng Cao Quyền Riêng Tư Trực Tuyến

Chặn Quảng Cáo, Trình Theo Dõi Từ Gốc Ngay Trên Mạng Của Bạn

Hầu hết các tường lửa phần cứng chạy hệ điều hành Linux hoặc FreeBSD, điều này có nghĩa là chúng là những hệ điều hành nhỏ có khả năng thêm các module được viết riêng hoặc lưu trữ các dịch vụ được container hóa để bổ sung chức năng. Điều đó có nghĩa là bạn có thể thêm những thứ như Pi-hole để chặn bất kỳ yêu cầu máy chủ quảng cáo nào, giữ chúng khỏi mạng của bạn và giúp việc tra cứu DNS nhanh hơn.

Tuy nhiên, không chỉ quảng cáo mới có thể bị chặn. Các thiết bị thông minh, đặc biệt là TV, nổi tiếng là thường xuyên gửi yêu cầu kết nối hơn mức cần thiết. Những yêu cầu này làm đầy dung lượng mạng của bạn và làm chậm mọi thứ cho những người dùng khác, và không phải lúc nào cũng dễ dàng xác định thiết bị nào là thủ phạm. Với tường lửa phần cứng toàn nhà, tôi có thể thấy thiết bị nào đang gửi nhiều yêu cầu hơn mức cần thiết và chặn chúng truyền qua mạng.

Để việc này dễ dàng hơn, tôi đã lập danh mục mọi thiết bị trên mạng của mình ở cấp độ địa chỉ MAC và đặt tên chúng một cách phù hợp trong các trang quản lý của tường lửa. Bằng cách đó, tôi không phải lãng phí thời gian tìm kiếm thiết bị nào khớp với địa chỉ MAC hoặc IP, và việc khắc phục sự cố có thể bắt đầu ngay lập tức để tìm ra các ứng dụng, thiết bị hoặc các phiền toái khác đang hoạt động không đúng cách.

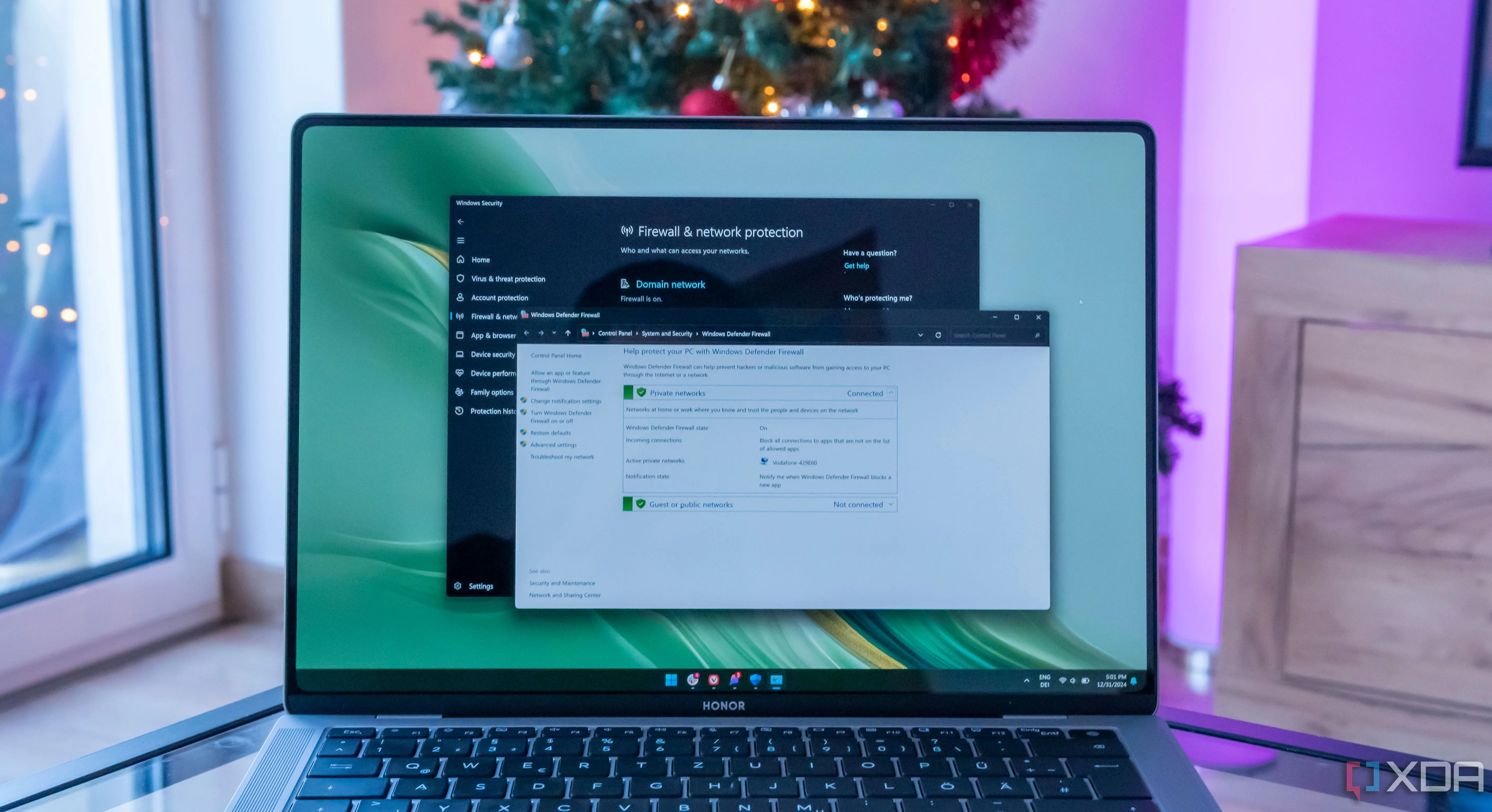

Màn hình laptop Windows 11 hiển thị giao diện cài đặt tường lửa Windows, cho thấy sự khác biệt giữa tường lửa phần mềm và phần cứng

Màn hình laptop Windows 11 hiển thị giao diện cài đặt tường lửa Windows, cho thấy sự khác biệt giữa tường lửa phần mềm và phần cứng

Tôi không hiểu sao phải mất quá lâu để chuyển đổi, nhưng tôi rất vui vì đã làm vậy

Tôi luôn biết về tường lửa phần cứng, nhưng trước đây tôi từng nghĩ chúng chỉ dành cho các môi trường doanh nghiệp, nơi hàng ngàn người dùng và thiết bị được quản lý hàng ngày. Tuy nhiên, hiểu biết của tôi đã lỗi thời, và tôi đã không xem xét có bao nhiêu thiết bị trên mạng gia đình của mình, hoặc có bao nhiêu ứng dụng và dịch vụ liên tục gửi lưu lượng truy cập cho nhau và ra bên ngoài mạng của tôi. Giờ đây, tôi biết rõ những gì đang xảy ra trên mạng của mình, có cái nhìn rõ ràng về bất kỳ mối đe dọa tiềm ẩn nào và có thể xem liệu có ai đang dò xét mạng của tôi để tìm các lỗ hổng bảo mật như các cổng mở hay không. Kết quả cuối cùng là một phương pháp bảo mật mạng đa tầng mà tôi chưa từng có trước đây, và mọi thiết bị trên mạng của tôi đều được hưởng lợi. Đã đến lúc bạn cân nhắc giải pháp bảo mật toàn diện này cho ngôi nhà của mình chưa? Hãy chia sẻ suy nghĩ của bạn trong phần bình luận bên dưới!